KH Plaza 보안 인프라망 구축

(정보시스템구축) 정보시스템 구축·운영 기반 정보보안 전문가 양성과정A23(3) 1회차

| 개요 | 최근 물가 상승으로 인해 오프라인보다 온라인 쇼핑 이용객의 수가 증가하고 있는 상황에서, Kh Plaza의 온라인 쇼핑몰에 Cross Site Scripting 시도가 발생했습니다. 이로 인해 Kh Plaza는 온라인 보안 취약성에 대한 우려를 갖게 되었습니다. 더 많은 이용객이 온라인 쇼핑몰을 이용함으로써 해킹 시도가 늘어나는 경향과, 온라인 쇼핑몰이 개인정보와 결제 정보를 보유하고 있는 대상으로서 해킹의 위험이 높아지는 이유로, 보안 솔루션을 강화하고자 하는 프로젝트를 기획하게 되었습니다. 따라서 Kh Plaza는 고객들의 개인정보와 결제 정보를 안전하게 보호하고, 온라인 쇼핑 경험을 보다 안정적으로 제공하기 위해 보안 솔루션을 강화하고자 합니다. 이를 위해 OO솔루션에 프로젝트를 의뢰하여, 기존 네트워크망에 모의해킹을 통해 취약점을 분석하였고, 보안 솔루션 장비인 UTM, WAF, NAC, IDS, IPS, VPN, ESM등을 도입해 침해사고에 대비하고자 보안 인프라망을 구축 후 재진단을 실시하였다. |

|---|---|

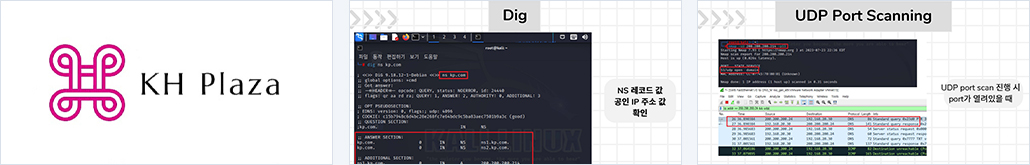

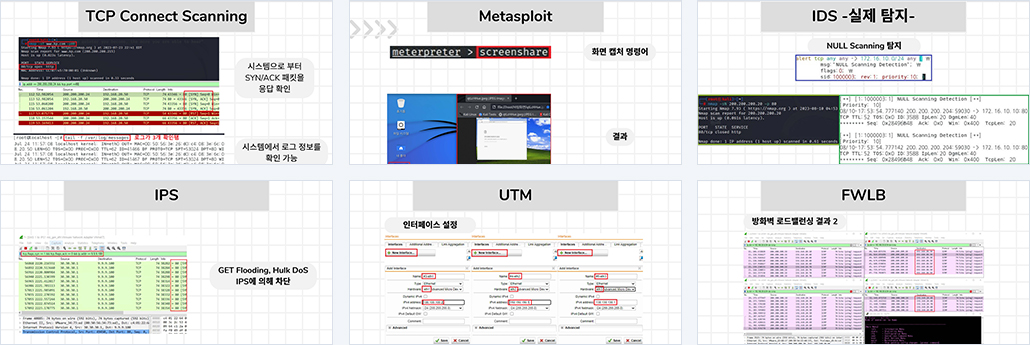

| 구현기능 | [모의해킹] 1. 모의해킹 방식 - White Box Testing 2. 수동적 정보수집 1) DNS정보수집 (1) Zone Transfer (2) Dictionary Attack 2) 경로추적 (1) traceroute 3. 능동적 정보수집 (1) Active Host Scanning (2) Port Scanning (3) Vulnerability Scanning - Nessuse 4. 공격 수행 1) Metasploit 2) Network (1) Sniffing - ARP Spoofing - ICMP Spoofig - DHCP Attack - Remote Sniffing (2) Spoofing - IP Spoofing - DNS Spoofing / DNS Cache Poisoning (3) Hijacking - TCP session Hijacking : hping3 3) System (1) 악성코드 - Ransomeware, Backdoor (2) PW Cracking - john-the-ripper, Hydra 4) WEB Application (1) 정보수집 - Fingerprinting , WEB Spidering (2) Bypassing Client Side Validation (3) WEB 인증 공격 - Brute Forcing - Dictionary Attack (4) WEB 세션 공격 - Fixation, Hijacking (5) Cross Site Scripting - Stored. Reflected (6) Cross Site Request Forgery - Stored, Reflected (7) SQL Injection - 인증우회 - Non-Blind SQL Injection(Querv Result / Error Based) - Blind SQL Injection (Boolean Based Time Based) (8) Directory Listing (9) File Upload / Download 취약점을 활용한 공격 (10) SSL Attack - SSL Mitm, SSL Strip 5) DOS / DDOS / DRDOS (1) DOS - UDP Flooding,ICMP Flooding,Syn Flooding.TCP Connect Flood (2) DDOS - UDP Flooding,|CMP Flooding, TCP Connect Flood,GET Flooding, Hulk Slow HTTP POST / Header / read DOS (3) DRDOS - ICMP Flooding [보안 인프라 망 구축] 1. Network 1) Hierarchical 3 layer 모델을 기반으로 Network 토폴로지 설계 2) User Zone, ServerFarm, DMZ Network 망분리 3) NW 장비 기본 설정 4) Interface Network 정보 설정 5) Routing : Dynamic Routing : OSPF 6) NAT 7) NW 장비L2 / L3 / L4) 이중화 2. System 1) rsyslog 2) logrotate 3) Go Access 4) PAM (goolge OTP 설정) 5) SELinux 6) Tripwire 3. Service 1) DNS & DNSSEC 2) WEB 3) DBMS Replication 4) Secure Coding 4. 보안 시스템 1) IDS 2) IPS 3) NAC 4) WAF 5) UTM 6) L4 Switch 7) VPN 8) ESM |

| 설계의 주안점 | 1. Network 환경 구축 및 운영 2. Service 구축 및 운영 3. DBMS를 활용한 데이터 관리 및 데이터 가용성 보장 4. Network, System, WEB Application 취약점 진단 5. 암호화 통신 구성 6. 보안 솔루션(Firewall, IDS, IPS, NAC, UTM, WAF, ESM, VPN, L4 Switch) 구축 및 운영 7. 보안장비와 NW장비 이중화를 통한 가용성 보장 및 부하 분산, 대역폭 증가 |

| 사용기술 및 개발환경 |

1. Operating System : Cisco IOS, Alteon, Windows 10, CentOS 7.9, Kali Linux, Ubuntu 22.04 2. Software : Apache 2.4, PHP 7.4, My-SQL 8.0, nmap, Nessus, Burpsuite, Paros, iptables, Snort, Elastic Stack, Untangle, WAPPLES, Sophos UTM, OpenVPN 3. Tool : GNS3, Wireshark, VMware Player, MS Office , Filezilla, Putty |

|

|