KISA 취약점 분석 및 평가 방법론 기반 Linux 운영체제 보안 침해사례 대응 매뉴얼

(정보시스템구축) 정보시스템 구축·운영 기반 정보보안 전문가 양성과정A23(5) 1회차

| 개요 | 본 프로젝트는 한국인터넷진흥원(KISA)에서 제공하는 취약점 분석 및 평가 방법 상세가이드를 기반으로, Linux 운영체제의 보안 취약점을 진단하고 대응하는 실무형 매뉴얼 및 체크리스트를 제작하는 것을 목표로 한다. 192.168.11.0/24 NAT 네트워크 환경에 FTP, DNS, Apache, NFS, NIS 서비스별로 가상 머신을 구성하고, A/B 클라이언트와의 상호 통신을 구현하여 서비스를 하고 있는 Linux 운영체제에 대한 보안 설정 및 점검을 수행한다. 주요 보안 영역(계정 관리, 파일 및 디렉터리 권한, 서비스 관리, 패치 및 업데이트, 로그 관리)에 대해 발생 가능한 보안 침해사례를 분석하고, 해당 위협을 방지하기 위한 설정 방법 및 점검 항목을 정리한다. 실무자가 즉시 활용 가능한 형식으로 정리함으로써, 보안 관리 역량을 실질적으로 향상시키는 것이 본 프로젝트의 핵심이다. |

|---|---|

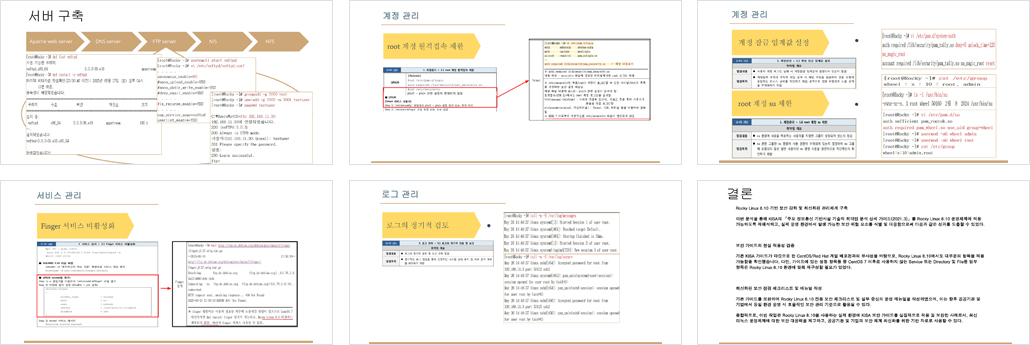

| 구현기능 | 1. 네트워크 및 가상 환경 구성 - NAT 기반 192.168.11.0/24 네트워크 구성 - FTP, DNS, Apache, NFS, NIS 서비스별 가상 서버 구축 - A 클라이언트, B 클라이언트 가상 머신 구성 및 상호 통신 확인 2. 계정 및 인증 정책 보안 설정 - 불필요한 계정 제거 및 기본 계정 비활성화 - 비밀번호 복잡성, 만료일, 실패 잠금 정책 설정 - /etc/login.defs, PAM 설정 등 보안 정책 적용 3. 파일 및 디렉터리 권한 강화 - 중요 디렉터리의 권한 최소화 (/etc, /var/log 등) - 불필요한 SUID/SGID 설정 제거 - 파일 권한 확인 4. 서비스 보안 설정 및 제한 - 사용하지 않는 서비스 비활성화 - 방화벽(firewalld) 설정: 서비스별 포트 제한 및 IP 기반 접근 제어 - rich rule을 활용한 세부 접근 통제 5. 패치 및 업데이트 관리 - yum 또는 dnf를 이용한 최신 보안 패치 적용 - 커널 및 주요 서비스 업데이트 이력 관리 6. 로그 및 감시 체계 구성 - journald 및 /var/log/ 로그 설정 검토 - 로그 파일 접근 권한 설정 및 자동 삭제 방지 - cron을 이용한 주기적 로그 백업 및 점검 스크립트 작성 7. 보안 체크리스트 및 대응 매뉴얼 제작 - 항목별 취약점 설명, 발생 가능한 위협 사례 수록 - 각 보안 설정에 대한 적용 방법과 점검 절차 명시 - 실무 적용을 고려한 문서화 (PDF/한글 문서 및 스크립트 포함) |

| 설계의 주안점 | 1. 침해사례를 반영한 실무형 보안 설정 - KISA에서 제시한 분석 및 평가 방법론을 기반으로 침해사례를 참고하여 보안 설정. - 각 보안 항목에 대해 “무엇을, 왜 해야 하는가”를 명확히 하여 이해도 및 현장 활용성 강화. 2. 서비스별 가상 환경 분리 및 통신 구현 - FTP, DNS, Apache, NFS, NIS 등 보안 취약점이 자주 발생하는 핵심 서비스를 별도 가상 머신에 구성하여 실습 환경을 구현. - NAT 환경(192.168.11.0/24) 내에서 A/B 클라이언트와의 양방향 통신을 통해 실제 운영 환경을 시뮬레이션. 3. 보안 원칙에 따른 계층별 접근 통제 - 계정 관리 → 파일 권한 → 서비스 제한 → 네트워크 방화벽 → 로그 및 추적 관리로 이어지는 계층별 보안 접근 방식 적용. 4. 표준화된 체크리스트 및 설정 가이드화 - 각 보안 항목별 점검 체크리스트와 설정 가이드 문서를 함께 제공하여 반복적 보안 점검 및 교육용 자료로 활용 가능. - 시스템 관리자 및 보안 담당자가 즉시 참고 가능한 문서화 형태로 구성 (스크립트 + 설명). 5. 보안 설정 미흡 시 발생 가능한 위협 시뮬레이션 - 보안 설정을 하지 않았을 때의 실제 침해 시나리오(예: 계정 탈취, 서비스 스니핑, 파일 손상 등)를 함께 제시. - 단순 설정이 아닌 설정하지 않을 경우의 리스크 인식을 유도하여 교육 및 실무 반영도 향상. |

| 사용기술 및 개발환경 |

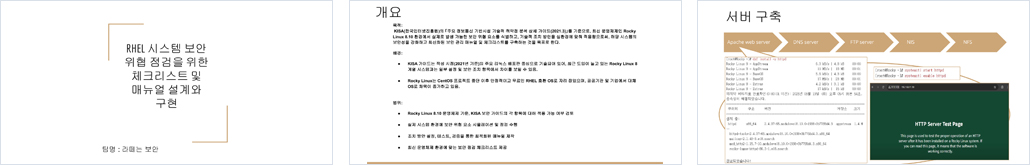

1. 사용기술 - OS : Rocky Linux 8.10 - 가상머신 : VMware Workstation Pro - 네트워크 구성 : NAT 기반 192.168.11.0/24 내부망 구성 - 테스트 환경 : vsFTPD3.0.3, DNS(bind 9.11.36), Apache/2.4.37, nfs-utils-2.3.3, NIS(ypserv 4.1-1), 및 A/B 클라이언트 구성 |

|

|