침입 탐지 및 대응을 위한 통합 시스템 구축

(정보시스템구축) 정보시스템 구축·운영 기반 정보보안 전문가 양성과정A23(5) 1회차

| 개요 | 내부 네트워크망을 체계적으로 설계하고, 다양한 보안 위협에 대한 탐지 및 대응이 가능한 통합 보안 시스템을 구축하는 것을 목적으로 한다. 이를 통해 조직 내부 자산에 대한 침입 시도를 식별하고, 사전에 정의된 정책에 따라 자동 대응함으로써 보안 관리의 효율성과 정확성을 향상시키고자 한다. |

|---|---|

| 구현기능 | 1. 네트워크 구성 VMware 를 사용해 NAT환경을 구축한다. 네트워크 구성은 외부네트워크(External), DMZ 영역(192.168.12.0/24), 내부네트워크(Internal)(192.168.0.0/24)으로 구분된다. 2. 도메인 서비스 DMZ 영역에 외부 서비스를 제공하는 DNS 서버를 구축하여 도메인 서비스 제공한다. 3. 웹 게시판 서비스 Apache 기반으로 Oracle DB 연동한 웹서버를 구축하여 웹 게시판 서비스를 운영한다. 4. Crontab을 활용한 자동 백업 웹서버에서 발생하는 error, access 로그를 rsync를 통해 내부 네트워크의 Log Backup서버로 전송하며, 해당 rsyslog 전송 명령어는 Crontab에 등록하여 주기적으로 실행되도록 구성한다. 5. 침입 탐지 시스템(IDS) Snort를 활용하여 네트워크 트래픽 실시간 탐지하고, 이상 징후 발견 시 로그를 파일로 저장함과 동시에 rsyslog를 통해 실시간 경고 메시지를 출력한다. 6. 로그 수집 및 전송 rsyslog를 활용하여 각 서버의 로그를 SIEM에 전송한다. 7. DB서버 구성 내부 네트워크에 민감 데이터를 저장하는 Oracle 데이터베이스 서버를 구축한다. 8. 보안관제 시스템(SIEM)의 비정상 로그 탐지 Wazuh를 활용하여 보안 룰을 지정하고, 지정된 룰을 이용하여 비정상 로그를 탐지한다. 9. 보안관제 시스템(SIEM)의 자동 대응 설정된 룰과 매칭된 로그가 탐지되면, Wazuh의 ossec.conf 파일에 정의된 스크립트에 따라 Active Response 스크립트가 자동으로 실행된다. 10. 보안관제 이벤트 대시보드 Elasticsearch와 연동된 Kibana 툴을 사용하여 실시간 로그 데이터를 시각화하는 대시보드 제공한다. 11. 웹서버용 Log Backup : 로그 이중화 웹서버의 중요 에러 로그기록을 주기적으로 백업 받는 체계를 구축하여 추후 조사 및 분석을 위한 정확한 로그 확보가 가능하게 구축한다. 12. 내부 네트워크에 관리자 PC(admin PC)를 구축하여, 모든 서버를 관리한다. |

| 설계의 주안점 | 1. 보안정책 적용 여부에 따른 네트워크 구성 :외부 네트워크, DMZ, 내부 네트워크(Internal) 영역으로 구성된 네트워크 설계를 기반으로, 방화벽 SOPHOS UTM9을 통해 외부 접근을 통제하고 영역 간 접근 제어 강화한다. 내부 네트워크의 Oracle DB 서버에 직접 접근은 차단되며, DMZ 영역도 최소 권한 원칙에 따라 서비스 제한 적용한다. 2.실시간 침입 탐지 체계 구축 :Snort 기반 IDS를 통해 내부 네트워크에서 실시간으로 비정상적인 행위를 탐지하고 경고 할 수 있도록 룰을 설정한다. 이 때, 탐지된 이상 행위는 rsyslog 통해 SIEM 서버로 전송될 수 있게 한다. 3.웹서버에서 발생한 취약점 관련 로그를 주기적으로 자동 백업 :웹 서비스의 취약점을 이용한 공격 시도와 관련된 error, access 로그를 파일별로 수집하고, rsync를 통해 내부 네트워크의 Log Backup 서버로 4시간 주기를 기준으로 전송한다. 주기적 전송은 crontab에 등록된 rsyslog 전송 명령어를 이용하여 구성한다. 4.정책 기반 자동 대응 구현 :SIEM 서버는 수집된 로그를 기반으로 자동 분석을 수행하며, 이상 행위 탐지 시 Wazuh의 ossec.conf 에 정의된 룰인 접근 시도 횟수 초과, 특정 포트 스캔 등에 대해 자동으로 차단 스크립트 실행한다. 5.보안 로그 수집 및 가시화 시스템 구축 :SIEM 서버를 중심으로 서버 및 보안 장비의 보안 로그를 수집·통합·시각화할 수 있게 Kibana 대시보드를 통해 침입 시도, 로그인 실패, 시스템 경고 등의 이벤트를 실시간으로 모니터링이 가능하게 한다. 6. 보안 운영의 확장성과 지속 가능성 확보 :시스템 구성요소는 Crontab, rsync, Wazuh 등 자동화 가능한 기술 중심으로 구성되어 있으며, 수동 개입 없이도 보안 탐지-분석-대응이 순환되도록 설계한다. 이를 통해 향후 확장, 정책 업데이트, 백업 서버 교체 등의 유지관리 작업이 간단히 이뤄질 수 있도록 하며, 실제 운영 환경에서도 안정적인 보안 정책 유지가 가능하도록 구현한다. |

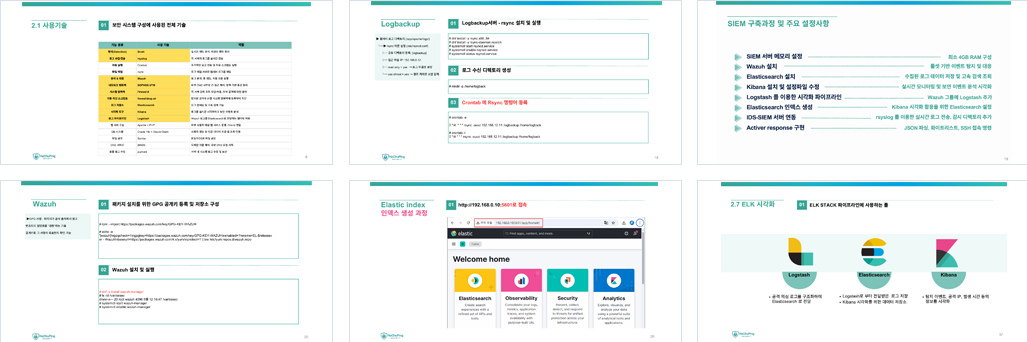

| 사용기술 및 개발환경 |

1. OS - Kali-linux-2025.1a-vmware-amd64 - Rocky-8.10-x86_64-dvd1 - Windows 10 22H2 (OS 빌드 19045.5737) - CentOS 6.10 2. DB - Oracle Database 19c Enterprise Edition Version 19.3.0.0.0 - Oracle Instant Client 19c Basic Package Version 19.25.0.0.0 - Oracle Instant Client 19c SDK (Devel) Package Version 19.25.0.0.0 - Oracle Instant Client 19c SQL*Plus Package Version 19.25.0.0.0 3.WEB - Apache HTTP Server Version 2.2.34 - PHP Version 7.4.33 4. Application - VMware-workstation-full-17.6.3-24583834 - MobaXterm Version 25.1 5. UTM - Sophos UTM Version 9.714-4.1 6.IDS ●Snort Version 2.9.20 GRE (Build 82) - 설치 방식 : 수동 설치 (공식 웹사이트에서 .rpm 패키지 직접 다운로드 후 dnf 설치) 의존성 패키지 다수 설치 필요 (dnf, ln, epel 활용) - 저장소 경로 : 직접 다운로드 https://snort.org/downloads/snort/snort-2.9.20-1.centos.x86_64.rpm - 연동 대상: Wazuh (Snort 로그 수집 및 경고 분석용) rsyslog (Snort 로그를 시스템 로그처럼 전달) Logstash / Elasticsearch / Kibana (SIEM 구성 내 분석 및 시각화용) 7. SIEM ● Wazuh-manager-4.12.0-1.x86_64 - 설치 방식: YUM 저장소 기반 dnf 패키지 설치 (RPM GPG 서명 포함) - 저장소 경로:https://packages.wazuh.com/4.x/yum/ (레포지토리 설정 파일: /etc/yum.repos.d/wazuh.repo) - 연동 대상: Elasticsearch (로그 색인 및 저장용) Kibana (보안 이벤트 시각화용) rsyslog 또는 Filebeat (로그 수집기) Crontab (주기적 로그 전송 자동화) ● Kibana-8.18.1-1.x86_64 - 설치 방식: YUM 저장소를 통한 패키지 설치 - 저장소 경로: https://artifacts.elastic.co/packages/8.x/yum - 설치 명령어: dnf install -y kibana - 연동 대상: Elasticsearch 8.18.1 ● Elasticsearch-8.18.1-1.x86_64 - 설치 방식: YUM 저장소 기반 dnf 패키지 설치 (RPM GPG 키 등록 포함) - 저장소 경로:https://artifacts.elastic.co/packages/8.x/yum (레포지토리 설정 파일: /etc/yum.repos.d/elasticsearch.repo) - 연동 대상: Kibana 8.18.1 (대시보드 시각화) Logstash 8.18.1 (로그 파이프라인 구성) Wazuh 4.12.0 (보안 이벤트 수집 및 분석) rsyslog 또는 filebeat (로그 수집기) ● Logstash-8.18.1-1.x86_64 - 설치 방식: YUM 저장소 기반 dnf 패키지 설치 - 저장소 경로:https://artifacts.elastic.co/packages/8.x/yum (Elasticsearch, Kibana와 동일 저장소) - 연동 대상 : Wazuh (보안 경고 로그 수집: /var/ossec/logs/alerts/alerts.json) Elasticsearch (로그 색인: wazuh-alerts-* 인덱스 형식으로 저장) Kibana (시각화를 위한 인덱스 참조) ● Elasticsearch-8.18.1-1.x86_64 ● Logstash-8.18.1-1.x86_64 |

|

|