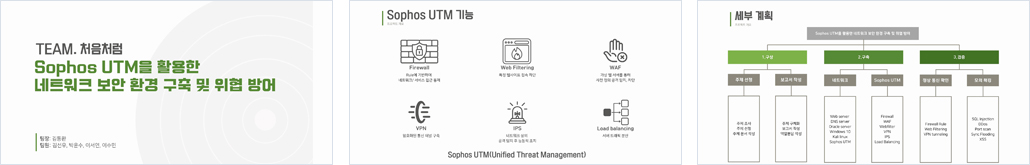

Sophos utm을 활용한 네트워크 보안환경 구축 및 위협 방어

(정보시스템구축) 정보시스템 구축·운영 기반 정보보안 전문가 양성과정A23(5) 1회차

| 개요 | Sophos utm은 침입 탐지 시스템(IPS: Intrusion Prevention System), Web Filtering, WAF(Web Application Firewall) 등 네트워크 보안, 데이터 베이스 보안, 웹 보안을 위한 통합적인 솔루션을 제공하고 있다. 본 프로젝트는 Sophos utm의 이러한 기능을 분석하여 보안 환경을 구축하고자 한다. 또한 구축한 환경을 토대로 중간자 공격, 서비스 거부 공격, SQL Injection 등의 다양한 공격을 수행하여 구축한 방화벽이 위협을 어떻게 방어하는지 검증하고자 한다. 최종적으로 네트워크와 방화벽을 구축하고 이를 검증하는 일련의 작업을 문서로 총정리하여 매뉴얼화 하고자 한다. 프로젝트를 위해 네트워크는 VMware내 NAT 네트워크를 구축한다. 네트워크는 Sophos UTM에 의해 보안정책을 적용받는 네트워크와 보안정책과 상관 없는 네트워크로 분할된다. 보안정책과 상관 없는 네트워크에는 VM 환경 구현을 위한 Host PC와 모의해킹 수행용 공격자 PC가 위치한다. 보안 정책을 적용 받는 네트워크는 DMZ 네트워크와 Internal 네트워크로 분리된다. DMZ 네트워크는 외부에 공개되어 외부 클라이언트의 요청에 따라 서비스를 제공하는 서버들이 위치한다. 또한 Internal 네트워크에는 외부에 공개되어서는 안되는 서버가 위치한다. Sophos utm은 보안 정책을 적용 받는 네트워크와 그렇지 않는 네트워크를 분리하면서 Firewall, IPS, WAF, Web Filtering, Load balancing, VPN 등의 기능을 통해 공격을 사전에 예방하고, 침해 발생 시 빠르게 조치하며, 유해 사이트를 차단하고, 서버 트래픽을 분산하여 과부하를 줄이는 등의 역할을 수행한다. |

|---|---|

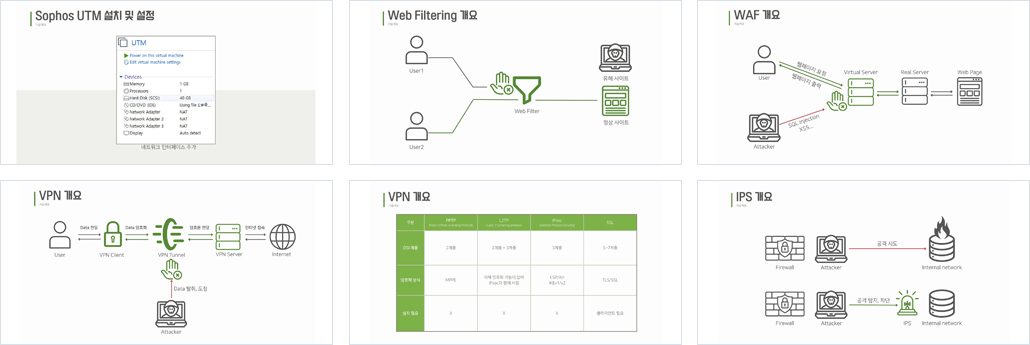

| 구현기능 | 1.VMware 내 가상 네트워크 구현 1) 192.168.11.0/24 네트워크에 가상 네트워크 구현용 Host pc와 모의해킹 수행용 Kali linux를 구축한다. 2) 192.168.12.0/24 네트워크에 DMZ 네트워크 구축 DNS서버: 도메인 주소를 통해 IP를 질의하는 외부 프로세스의 요청에 따라 IP정보를 제공한다. Web서버: IP주소를 통해 접속하는 외부 프로세스에 웹페이지를 출력한다. 3) 192.168.0.0/24 네트워크에 Internal 네트워크 구축 Admin Windows: Sophos utm 관리자 페이지에 접속하여 방화벽 및 보안정책을 설정하고 관리한다. Oracle Database: 웹서버와 연동하여 웹페이지의 사용자 정보와 게시글 정보를 저장한다. 서버 관리자 계정인 root와 웹 페이지 관리자 계정인 Webmaster의 작업 공간을 분리하여 부인 방지 및 책임 추적이 가능하다. 4) 웹페이지 프로젝트 시연용 게시판 페이지이다. 사용자 인증을 1차원 배열로 패치하는 페이지(Page1)와 2차원 배열로 패치하는 페이지(Page2)로 이원화하여 구현한다. 게시판의 요구기능은 Oracle database와 연동하여 회원 가입, 로그인, 게시글 등록, 게시글 삭제, 게시글 검색을 수행하는 것이다. 2.Sophos UTM 가상 네트워크 환경에서 보안 정책을 적용 받는 네트워크와 적용 받지 않는 네트워크를 구분한다. 외부에 공개된 DMZ네트워크와 공개되어서는 안되는 Internal 네트워크를 분리하고 각 네트워크로의 접근을 통제한다. 중간자 공격, 서비스 거부 공격, SQL Injection 등의 다양한 공격을 효과적으로 차단한다. 5-1)Sophos UTM-Firewall 보안 정책에 기반하여 각 네트워크와 네트워크 내부의 서비스로의 접근을 제어한다. 관리자가 명시적으로 지정한 네트워크 또는 서비스만 접근이 가능해야 하며 이외의 접근은 모두 불허한다(Default Deny). 실시간 로그 및 패킷 캡쳐를 통해 적용한 규칙이 제대로 작동하고 있는지 실시간으로 확인한다. 5-2)Sophos UTM-IPS IPS 규칙 세트를 통해 공격 징후를 판단한다. 전체 트래픽의 흐름을 조사하여 취약점을 감지하고 침해가 발생하는 네트워크나 프로세서를 차단, 격리 조치한다. 5-3)Sophos UTM-WAF 역방향 프록시(Reverse Proxy)로 외부에서 들어오는 요청을 내부 웹 서버에 전달하기 전에 중간에서 검사하고 비정상 요청일 경우 차단한다. 사이트 경로 라우팅(Site Path Routing)을 통해 하나의 웹사이트 주소로 보안 수준이 다른 영역을 분리해 운영할 수 있다. (ex: 사용자용 페이지와 관리자용 페이지를 분리한다) 5-4)Sophos UTM-VPN 암호화된 터널을 통해 데이터를 송수신하여 정보 유출, 도청, 위조 등의 보안 위협을 방지한다. 5-5)Sophos UTM-Load Balancing 네트워크의 트래픽을 분산하여 서버 자원의 과부하를 방지한다. 라운드 로빈(Round-Robin) 방식으로 등록된 서버에게 트래픽을 순차적으로 분배한다. 각 서버의 성능, 활용도에 따라 Weight을 설정하여 특정 서버에 많은 트래픽을 보낼 수 있다. 5-6)Sophos UTM-Web filtering 네트워크 사용자가 웹을 통해 접근하는 모든 트래픽을 감시한다. 정책은 사용자 기반 정책으로 정의되며 명시된 정책에 위배되는 접근을 차단한다. 3.Kali linux를 활용한 모의 해킹 Case study 1)DDos: hping3의 Ping of death 기능으로 서비스 거부 공격을 테스트한다. 2)SQL Injection: SQL코드를 통해 데이터 처리가 예상되는 문자열 입력값에 SQL문으로 해석가능한 문자열을 삽입하여 사용자 인증을 우회한다. Page1과 Page2에 다른 방식으로 SQL Injection을 테스트한다. 3)Spoofing: DNS 스푸핑을 통해 정상 웹페이지가 아닌 피싱 웹페이지로 접속을 유도한다. *모의 해킹은 프로젝트 진행 상황에 따라 변경/추가 될 수 있음 |

| 설계의 주안점 | 본 프로젝트는 Sophos utm의 다양한 기능을 활용하여 안전한 보안 환경을 구축하는 것을 목표로 한다. 이를 위해 Sophos UTM의 방화벽 기능을 넘어 IPS, WAF, VPN, Load balancing, Web filtering 기능을 분석하고 실습하고자 한다. 본 프로젝트에서 활용할 Sophos utm의 주요 기능과 주안점은 아래와 같다. 1.Firewall 보안 정책을 적용 받는 네트워크와 상관 없는 네트워크를 분할한다. 허용 네트워크, 서비스의 접근 제어를 rule에 기반하여 실시한다. rule이 순차적으로 적용되기 때문에 rule의 순서에 주의하여 설정한다. 허용하지 않은 네트워크, 서비스로의 접근은 원천차단한다. 2.IPS IPS가 어떤 방식으로 비정상적 트래픽을 판단하는지 분석하고 분석 내용에 따라 IPS 기능을 설정한다. 비정상 트래픽에 대해 네트워크 격리, 프로세스 차단 등의 조치를 취하는 과정을 모의해킹 시연을 통해 검증하고 정리한다. 3.WAF 웹 애플리케이션에 대한 공격 유형과 다양한 패턴을 분석하여 이를 바탕으로 WAF 기능을 구성하고 설정에 반영한다. SQL 인젝션, XSS, 파일 업로드 공격 등 주요 웹 공격을 탐지하고 차단하는 기능을 구현한다. 사용자 요청을 실시간으로 분석하여 비정상 행위를 탐지하고 웹 서버를 보호한다. 4.VPN VPN이 암호화된 터널을 생성하여 도청이나 정보 유출을 방지하는 원리를 분석한다. Sophos UTM에서 지원하는 IPsec, SSL, PPTP, L2TP 프로토콜의 차이를 이해하여 정리하고 프로토콜의 특징에 맞게 Sophos UTM에 VPN기능을 설정 한다. 5.Load Balancing Load Balancing 다수의 서버로 트래픽을 분산시켜 서버의 과부하를 방지하는 원리를 이해하여 정리한다. 각 서버가 균형 있게 요청을 처리하여 시스템의 성능과 안정성을 높이는 과정을 시연한다. 특정 서버에 문제가 생기면 다른 서버로 자동 전환하여 서비스 중단을 막는 것을 검증한다. 6.Web filtering 유해하거나 비업무용 웹사이트에 대한 접근 차단 기능을 설계한다. 악성코드 유포 사이트 및 피싱 사이트에 대한 접근 제한 정책을 구현한다. 사용자 또는 그룹별 웹 사용 권한 관리 및 통제 기능을 포함하도록 설계한다. 웹 접근 내역을 정확히 기록하고 분석할 수 있는 로그 관리 시스템을 구축한다. 7. 모의해킹 모의 해킹 작업을 통해 각 방화벽의 기능이 정상적으로 작동하는지 검증한다 |

| 사용기술 및 개발환경 |

1. 사용기술 1)Apache Web server 2)DNS(Domain Name Server) 3)Oracle Database 4)Sophos UTM 5)PHP, HTML 6)공격용 프로그램: hping3, Fake, Fragrouter, nmap, Java script 2.개발환경 1)OS: Windows 10, Rocky Linux 8.10, Kali linux6.12.13 2)APPlication: Vmware Worksation Pro 17.6.2 build-24409262 3)Terminal : Putty, Mobaxterm v25.0 4)Web: Apache httpd-2.2.34 5)Database: Oracle Database 19c Enterprise Edition 6)Firewall: Sophos UTM 9.4 7)협업도구: 카카오톡, Google docs, Google Sheets, Google drive, Notion |

|

|