Sophos UTM-9을 활용한 보안 인프라 구축 및 취약점 분석을 통한 개선 조치

(정보시스템구축)정보시스템 구축·운영 기반 정보보안 전문가 양성과정(2) 종일

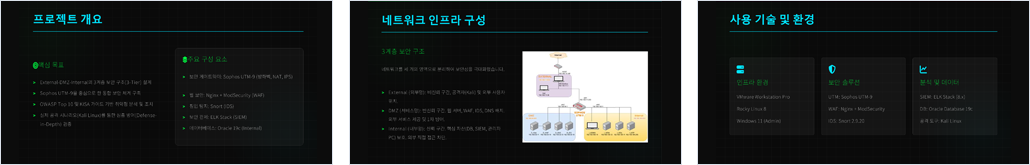

| 개요 | 본 프로젝트는 Sophos UTM-9 방화벽을 중심으로 DMZ·내부망·외부망으로 분리된 기업형 네트워크를 구축하고, 구축된 환경을 대상으로 OWASP Top 10(2021) 및 주요정보통신기반시설 기술적 취약점 분석·평가 상세 가이드를 기반으로 취약점 점검 및 개선 조치를 수행하는 것을 목적으로 한다. 프로젝트 속 인프라는 VMware 기반의 NAT 네트워크 위에 구축하며, 공개 서비스(웹·DNS)는 DMZ에 배치하고 내부에는 데이터베이스(Oracle)와 중앙 로그(SIEM)를 두어 실제 운영 환경과 유사한 시험대상 환경을 재현한다. Sophos UTM-9의 Firewall / NAT(DNAT/SNAT) / Web Filtering / IPS / Anti-Virus 등 보안 기능을 활용하여 외부→DMZ 및 내부→외부 트래픽에 대해 다층 방어를 구현하고, 생성되는 트래픽·탐지·위협 로그를 I_SIEM으로 전송하여 상관관계 기반의 탐지·분석을 수행한다. 외부 모의해킹은 외부망의 Kali 호스트를 통해 수행하고, 탐지·분석을 위해 DMZ의 IDS(Snort), D_WAF(ModSecurity), UTM 로그를 중앙 SIEM으로 수집·분석한다. 또한 내부망 호스트가 감염되었을 경우 발생할 수 있는 위협을 산정하여 내부 위협 시나리오도 포함한다. 최종 산출물은 설계문서, 정책 리스트, 점검 체크리스트, 취약점 개선 보고서 및 운영 가이드이다. |

|---|---|

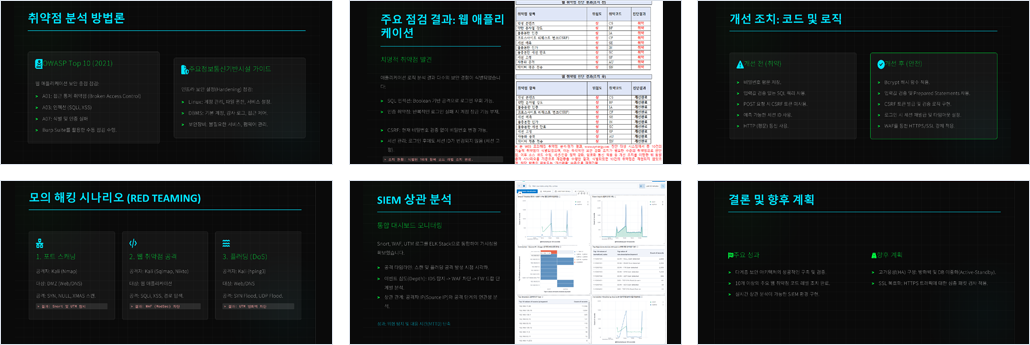

| 구현기능 | <네트워크 구성도 및 세부 사항> - D_WAF(192.168.50.10) DMZ에 배치한 Reverse Proxy / WAF(Nginx + ModSecurity, OWASP CRS). 외부에서 들어오는 HTTP/HTTPS 요청을 먼저 D_WAF로 DNAT하여 검사한 뒤 필요한 요청만 내부의 D_WEB으로 전달함으로써 웹 취약점(Injection, XSS 등)을 초기 차단한다. ModSecurity의 audit 로그는 I_SIEM으로 전송하여 상관분석에 활용한다. - D_WEB(192.168.50.11) DMZ에 배치된 기업의 공개 웹서버로, Apache/PHP 기반의 웹 애플리케이션(웹 페이지)을 통해 기업 소개, 공지사항, 회원가입 및 문의·신청 등 일반 사용자 서비스를 제공한다. 내부의 Oracle 데이터베이스(I_ORA)와 연동하여 사용자 요청을 처리한다. - D_DNS(192.168.50.13) DMZ에 배치된 DNS 서버(BIND)로, 기업 내부 도메인을 관리하고 각 서비스(D_WEB, I_ORA 등)의 이름 해석을 담당한다. - D_IDS(192.168.50.19) DMZ에 배치된 Snort 기반 침입탐지시스템으로 DMZ로 유입되는 트래픽을 모니터링하고 탐지 이벤트를 syslog로 I_SIEM에 전송한다. - I_ORA(192.168.100.11) 내부망에 위치한 Oracle 19c 데이터베이스 서버로, 기업의 핵심 업무 데이터와 민감정보를 저장·관리한다. DMZ의 웹서버(D_WEB)로부터 전달되는 요청을 처리하며, 웹 애플리케이션의 데이터 처리를 담당한다. - I_SIEM(192.168.100.12) 내부망에 위치한 ELK(Elasticsearch/Logstash/Kibana) 기반의 중앙 로그 수집·분석 서버이다. rsyslog를 통해 PA-VM, Snort, 서버 등 각 장비의 원본 로그를 수집하고, Filebeat를 이용해 Elasticsearch로 전송하여 인덱싱 및 시각화 대시보드를 구성한다. Kibana를 통해 트래픽·위협 로그를 통합 분석하고 탐지 경보를 생성한다. - I_ADMIN(192.168.100.10) 내부망에 위치한 관리자용 Windows 11 호스트로, PA-VM 방화벽 정책 관리(GUI 콘솔 접속)와 SIEM 대시보드 모니터링 등 보안 인프라의 중앙 운영을 담당한다. 또한 로그 조회, 취약점 분석, 정책 검토 등 인프라 유지관리 업무를 수행한다. - I_NTP(192.168.100.200) 내부망에 배치한 NTP(chrony) 서버로 모든 장비의 시간 동기화 소스로 사용된다. SIEM 상관관계 분석의 정확도를 위해 모든 장치가 I_NTP를 기준으로 시간 동기화를 하도록 구성한다. - E_Kali(192.168.11.36) 외부망에 위치한 모의해킹용 Kali 호스트로 스캐닝·취약점 탐색·익스플로잇 등 통제된 공격 시나리오를 수행하여 방어·탐지 유효성을 검증한다. - Sophos UTM-9(192.168.11.253/192.168.50.1/192.168.100.1) 경계 NGFW 역할을 수행하며 외부망(untrust), DMZ(dmz), 내부망(trust)을 인터페이스 및 Zone 단위로 분리한다. 외부에서 DMZ로 유입되는 공개 서비스는 DNAT 규칙을 통해 먼저 D_WAF로 전달되며, D_WAF 검사 후 D_WEB으로 리버스 프록시 전달된다. 내부에서 외부로 나가는 트래픽은 SNAT(Masquerading)을 적용하여 세션 및 주소 관리를 수행한다. UTM에서는 Firewall Rule / IPS(침입방지) / Web Filtering / Anti-Virus / Application Control 등의 보안 기능을 적용하여 익스플로잇·악성코드·C&C 통신을 차단한다. 모든 트래픽·IPS·WebFilter·AV 이벤트 로그는 Syslog로 I_SIEM에 전송되어 상관관계 분석 및 탐지 알람에 활용된다. <취약점 점검 및 모의해킹> - OWASP Top 10 항목과 주요정보통신기반시설 기술적 취약점 분석·평가 상세 가이드를 바탕으로 한 체크리스트를 활용하여 인프라 전반적인 취약점 및 안정성을 점검한다. ■ 프로젝트 내 인프라 환경과 목적을 고려하여 [OWASP Top 10] 항목들을 우선 순위에 따라 상·중·하 3개 그룹으로 분류하고, [주요정보통신기반시설 기술적 취약점 분석·평가 상세 가이드] 중 필수적으로 점검해야 하는 대상 및 항목을 선정하여 체크리스트를 구성한다. 우선 순위 및 필수 점검 항목은 아래와 같다. ■ [ OWASP Top 10 ] 우선 순위에 따른 분류 < 상 > : 우선 점검 → 반드시 점검 - Broken Acces Control (A01) - Injection (A02) - Security Logging & Mornitoring Failures (A09) < 중 > : 우선순위 높음 → 빠르게 점검 권장 - Identification & Authentification Failures (A07) - Security Misconfiguration (A05) - Vulnerable and Outdated Components (A06) < 하 > : 확인 수준 →필요 시 점검 - Cryptographic Failures (A02) - Software and Data Integrity Failures (A08) - Insecure Design (A04) - SSRF (A10) 프로젝트 특성(DMZ 웹 + 내부 DB + SIEM 연동, 내부 감염 시나리오) 상 접근제어·인젝션·로그·모니터링 항목이 가장 직접적이고 위험 영향이 크므로 상 그룹으로 분류하고 SSRF 등은 본 환경에서 직접적인 공격 면이 적다고 판단하여 하 그룹으로 분류한다. ■ 체크리스트 필수 적용 분야 및 핵심 세부 항목 - Web(웹) 보안 > SQL 인젝션, XSS, CSRF, 파일 업로드/다운로드 취약점, 정보 누출, 관리자 페이지 노출, 세션 관리 문제 등 - DBMS 보안 > 리스너 노출, 계정·권한 관리, 감사(AUDIT) 설정, 백업 및 암호화 등의 세부 항목 - OS/서버 보안(UNIX) > 불필요한 서비스 제거, 파일 및 디렉토리 권한, 접근 제어, 로그 관리 등 - 네트워크 및 보안장비(방화벽/IDS) > NAT·ACL 설정, 관리 인터페이스 보호, 패스워드/인증 설정, 룰 우선순위 검토 등 - 계정관리 및 접근제어 > 관리자 계정 정책, 패스워드 정책, 권한 최소화 등 - 패치· 취약점 관리 > 구성요소 별 패치 주기, 취약점 스캐닝 결과 추적 - 로그·감사·증적수집 > 로그 포맷, 전송 경로, 탐지 룰 정의, 보존 기간 - 체크리스트 기반 점검 결과를 토대로 우선순위(심각도, 영향도)에 따라 개선조치를 적용하고, E_Kali 호스트를 이용한 모의해킹을 수행하여 탐지·대응 유효성을 검증한다. - 또한 I_ADMIN PC(100.10)가 악성코드에 감염되었다고 가정하고, 이 PC에서 I_ORA (100.11)로 스캔/접근을 시도하거나 DMZ 영역으로 역침투를 시도하여, Zone 내부의 보안 정책의 필요성을 검증한다. - 취약점이 식별될 경우 개선조치를 적용하고 재검증 절차를 수행한다. <문서화 및 운영 가이드> - 인프라 구축 과정, PA-VM 도입 및 정책 설정 과정, 점검 체크리스트, 개선조치 및 재검증 기록 등을 포함한 보고서를 작성하고 일종의 운영 가이드로 제공한다. |

| 설계의 주안점 | 1. 최소권한 원칙(Least Privilege) 적용 - 네트워크는 외부망(untrust), DMZ(dmz), 내부망(trust)으로 엄격히 분리하고, 각 Zone 간 통신은 목적·포트·호스트를 최소화하여 허용한다. 특히 웹→DB 경로는 웹서버 IP에서만 지정 포트(예: 1521)로 접근하도록 정책을 제한한다. 2. 중앙화된 로그 수집 및 상관관계 분석 (SIEM) - PA-VM(방화벽)의 트래픽/위협 로그와 D_IDS(snort)의 탐지 로그를 내부망의 I_SIEM 서버로 중앙화하여 수집한다. - 로그를 통합 대시보드(Kibana)로 시각화하여, 개별 장비에서 파악하기 어려운 연관성 있는 위협을 식별하고 분석하는데 주안점을 둔다. 3. 차세대 방화벽(NGFW) 보안 기능의 적극적 활용 - 단순히 IP/Port 기반의 접근 제어(ACL)를 넘어, 보안 프로파일을 적극 적용한다. - 외부에서 DMZ로 유입되는 트래픽에는 Threat Prevention(취약점 공격 방어, 안티바이러스) 프로파일을 적용하고, 내부에서 외부로 나가는 트래픽에는 URL 필터링을 적용하여 C&C 감염 및 악성코드 유입을 차단하는 다층 방어를 구현한다. 4. 실전적 취약점 점검 및 개선 - E_kali 호스트를 이용한 모의해킹으로 OWASP Top 10 등의 취약점을 공격하고, I_SIEM을 통한 탐지 및 대응을 수행한다. - 발견된 취약점은 정책/설정 개선을 통해 개선 조치하고, 재검증을 통해 방어 정책이 효과적으로 확인한다. |

| 사용기술 및 개발환경 |

● 보안 장비 및 OS - 방화벽 : Sophos UTM-9 (VM) - 서버 OS : Rocky Linux 8(D_Web, D_DNS, D_IDS, I_ORA, I_SIEM 서버) - 클라이언트 / 테스트 OS : Windows 11(내부 관리자), Kali Linux(모의해킹용) - 가상화 : VMware Workstation Pro ● 네트워크 환경 - DMZ : 192.168.50.0/24 (dmz) - 내부망 : 192.168.100.0/24 (trust) - 외부망 : 192.168.11.0/24 (untrust) - 방화벽 인터페이스 : 192.168.11.253(외부망) / 192.168.50.1(DMZ) / 192.168.100.1(내부망) ● 서버 및 호스트 구성 - D_Web : Apache 2.2.34, php 7.4.33, Oracle Client 19.25 (192.168.50.11) - D_DNS : BIND (192.168.50.13) - D_IDS : Snort (192.168.50.19) - I_ORA : Oracle Server 19c 19.3.0.0(192.168.100.11) - I_SIEM : Elasticsearch/Logstash/Kibana (192.168.100.12) - I_ADMIN : Windows 11 (192.168.100.10, 내부 관리자) - E_Kali : Kali (192.168.11.36, 모의해킹) - E_Host : Windows 11 (192.168.11.3, 신뢰 호스트/관리) ● 기타도구 - 취약점·모의해킹 도구 : Burp Suite, nmap, Nikto, metasploit, ... - 로그 수집/전송 : rsyslog, Filebeat - 패킷 캡처 : tcpdump, Wireshark ● 참고 기준 - OWASP Top 10(2021) - 주요정보통신기반시설 기술적 취약점 분석·평가 상세 가이드 |

|

|